Aktuelles

Der Bundesrat hat heute dem "Gesetz zur Umsetzung der Richtlinie (EU) 2022/2557 und zur Stärkung der Resilienz kritischer Anlagen" - entgegen der Beschlussempfehlung den Vermittlungsausschuss anzurufen - zugestimmt. Es ging dabei im Wesentlichen um die Absenkung des Regelschwellwertes von 500.000 versorgten Einwohnern auf 150.000 versorgte Einwohner. Auch kritisierte der Bundesrat die Öffnungsklausel für abweichende Landesregelungen zur Einstufung kritischer Einrichtungen, da zumindest die Strom- und Gasnetze landesübergreifend ausgelegt sind. Der Bundesrat äußerte seine Kritik in einer Entschließung. (6.3.)

Am 29.1. hat der Bundestag in zweiter und dritter Lesung das "Gesetz zur Umsetzung der Richtlinie (EU) 2022/2557 und zur Stärkung der Resilienz kritischer Anlagen" beschlossen. (29.1.)

Die Europäische Kommission hat am 20.1.2026 den Entwurf einer neuen Cyber-Security Verordnung 2 vorgestellt. Die Zahl der Erwägungsgründe steigt auf 172 und die Zahl der Artikel hat sich fast verdoppelt.

Neu ist insbesondere die Definition eines "High-risk suppliers" (Art. 2 Nr. 39), der von zahlreichen sicherheitsrelevanten Aktionen ausgeschlossen werden kann (Art. 100). (21.1.)

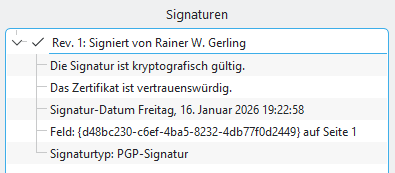

GPG4win - das GnuPG Paket für Windows - wurde in der Version 5.0 veröffentlicht. Es beinhaltet die aktuelle GnuPG Version 2.5.16, die auch auch Unterstützung für Post-Quanten-Algorithmen bietet. Plugins für das Klassische Outlook (GpgOL) und das Neue Outlook (GpgEX, noch experimentell) sowie der PDF-Viewer Okular in der GnuPG-Edition, der auch PDFs mit OpenPGP Signaturen versehen kann, gehören zum Paket. Eine Übersicht über die wichtigsten Änderungen finden Sie hier. (16.1.)

GPG4win - das GnuPG Paket für Windows - wurde in der Version 5.0 veröffentlicht. Es beinhaltet die aktuelle GnuPG Version 2.5.16, die auch auch Unterstützung für Post-Quanten-Algorithmen bietet. Plugins für das Klassische Outlook (GpgOL) und das Neue Outlook (GpgEX, noch experimentell) sowie der PDF-Viewer Okular in der GnuPG-Edition, der auch PDFs mit OpenPGP Signaturen versehen kann, gehören zum Paket. Eine Übersicht über die wichtigsten Änderungen finden Sie hier. (16.1.)

Das NIS2-Umsetzungsgesetz erschien heute im Bundesgesetzblatt und tritt damit am morgigen Nikolaustag in Kraft. (5.12.)

Im Artikel 21 Abs. 1 gibt die NIS-2-Richtlinie technisch-organisatorische Mindestmaßnahmen vor. Bei der Umsetzung in deutsches Recht taucht diese Liste (leicht (?) modifiziert) in drei Gesetzen auf: § 30 Abs. 2 BSI-Gesetz, § 165 Abs. 2a TKG und § 5c Abs. 3 EnWG. Allein dieser kleine Ausschnitt zeigt die unterschiedlichen Begriffe: Cybersicherheit, Sicherheit für Informationssysteme, Sicherheit in der Informationstechnik, Sicherheit für Informationstechnik sowie Sicherheit von Netzen und Diensten. Klare und vor allem einheitliche Begriffe wären wünschenswert gewesen.

Zusätzlich ist der Anhang zur Durchsetzungsrichtlinie 2204/2690 der Kommission in die Synopse (PDF am 5.12. aktualisiert) aufgenommen, in dem die technischen und methodischen Anforderungen konkretisiert werden. Auch wenn die Durchsetzungsrichtlinie nur für bestimmte Branchen gilt, geben die Anforderungen Hinweise auf die Vorstellungen der Kommission zur Umsetzung. (2.12.)

Die Baseline Requirements for TLS Server Certificates" des CA/Browser Forums in der Version 2.1.9 vom 10.11.2025 setzen neue und kürze Gültigkeitsdauern für TLS-Zertifikate. Zeitlich gestaffelt müssen die TLS-Zertifikate mit der folgenden die Gültigkeit ausgestellt werden:

15. März 2026 - 14. März 2027

15. März 2027 - 14. März 2029

ab 15. März 2029

200 Tage (ca. 6 Monate)

100 Tage (ca. 3 Monate)

47 Tage (ca. 1 Monat)

Viele, die die 90 Tage Gültigkeit der Let's Encrypt Zertifikate für zu kurz halten, sind demnächst mit der halben Gültigkeitszeit konfrontiert. Die Verlängerung der Zertifikate muss zeitnah automatisiert werden. Die 100 Tage Laufzeit in gut einem Jahr (März 2027) ist zu kurz für manuelle Verlängerungen. Es gibt Arbeit in den Rechenzentren.

Durchgesetzt wird die kürzere Gültigkeit über die Browser, die eine Webseite mit zu langer Gültigkeit eines Zertifikats als unsicher anzeigen werden.

S/Mime Zertifikate für die E-Mail bleiben bei einer maximalen Gültigkeit von zwei Jahren (genau 825 Tage). Wurzel-Zertifikate (Trust Anker) dürfen zwischen acht Jahren (2922 Tage) und 25 Jahren (9132 Tage) gültig sein. Bei der möglichen Bedrohung der Verschlüsselung durch Quanten-Computer eine lange Zeit für Wurzel-Zertifikate. (16.11.)

Das Buch "IT-Sicherheit für Dummies", das ich zusammen mit Sebastian R. Gerling geschrieben habe, ist jetzt erschienen und wir haben heute die ersten Exemplare erhalten. Damit können wir das Ergebnis der Arbeit der letzten eineinhalb Jahre buchstäblich in die Hand nehmen. Weitere Informationen - Inhaltsverzeichnis, Probeseiten und alle Links aus dem Buch - finden Sie auf der Web-Seite zum Buch. (20.4.22)

Das Buch "IT-Sicherheit für Dummies", das ich zusammen mit Sebastian R. Gerling geschrieben habe, ist jetzt erschienen und wir haben heute die ersten Exemplare erhalten. Damit können wir das Ergebnis der Arbeit der letzten eineinhalb Jahre buchstäblich in die Hand nehmen. Weitere Informationen - Inhaltsverzeichnis, Probeseiten und alle Links aus dem Buch - finden Sie auf der Web-Seite zum Buch. (20.4.22)

Ältere aktuelle Nachrichten sind hier archiviert