Aktuelles

| 2026 | ||||||||

|---|---|---|---|---|---|---|---|---|

Der Bundesrat hat heute dem "Gesetz zur Umsetzung der Richtlinie (EU) 2022/2557 und zur Stärkung der Resilienz kritischer Anlagen" - entgegen der Beschlussempfehlung den Vermittlungsausschuss anzurufen - zugestimmt. Es ging dabei im Wesentlichen um die Absenkung des Regelschwellwertes von 500.000 versorgten Einwohnern auf 150.000 versorgte Einwohner. Auch kritisierte der Bundesrat die Öffnungsklausel für abweichende Landesregelungen zur Einstufung kritischer Einrichtungen, da zumindest die Strom- und Gasnetze landesübergreifend ausgelegt sind. Der Bundesrat äußerte seine Kritik in einer Entschließung. (6.3.) | ||||||||

Am 29.1. hat der Bundestag in zweiter und dritter Lesung das "Gesetz zur Umsetzung der Richtlinie (EU) 2022/2557 und zur Stärkung der Resilienz kritischer Anlagen" beschlossen. (29.1.) | ||||||||

Die Europäische Kommission hat am 20.1.2026 den Entwurf einer neuen Cyber-Security Verordnung 2 vorgestellt. Die Zahl der Erwägungsgründe steigt auf 172 und die Zahl der Artikel hat sich fast verdoppelt. | ||||||||

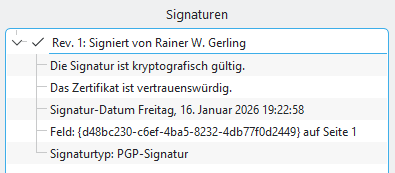

GPG4win - das GnuPG Paket für Windows - wurde in der Version 5.0 veröffentlicht. Es beinhaltet die aktuelle GnuPG Version 2.5.16, die auch auch Unterstützung für Post-Quanten-Algorithmen bietet. Plugins für das Klassische Outlook (GpgOL) und das Neue Outlook (GpgEX, noch experimentell) sowie der PDF-Viewer Okular in der GnuPG-Edition, der auch PDFs mit OpenPGP Signaturen versehen kann, gehören zum Paket. Eine Übersicht über die wichtigsten Änderungen finden Sie hier. (16.1.) GPG4win - das GnuPG Paket für Windows - wurde in der Version 5.0 veröffentlicht. Es beinhaltet die aktuelle GnuPG Version 2.5.16, die auch auch Unterstützung für Post-Quanten-Algorithmen bietet. Plugins für das Klassische Outlook (GpgOL) und das Neue Outlook (GpgEX, noch experimentell) sowie der PDF-Viewer Okular in der GnuPG-Edition, der auch PDFs mit OpenPGP Signaturen versehen kann, gehören zum Paket. Eine Übersicht über die wichtigsten Änderungen finden Sie hier. (16.1.)

| ||||||||

| 2025 | ||||||||

|

Das NIS2-Umsetzungsgesetz erschien heute im Bundesgesetzblatt und tritt damit am morgigen Nikolaustag in Kraft. (5.12.) | ||||||||

|

Im Artikel 21 Abs. 1 gibt die NIS-2-Richtlinie technisch-organisatorische Mindestmaßnahmen vor. Bei der Umsetzung in deutsches Recht taucht diese Liste (leicht (?) modifiziert) in drei Gesetzen auf: § 30 Abs. 2 BSI-Gesetz, § 165 Abs. 2a TKG und § 5c Abs. 3 EnWG. Allein dieser kleine Ausschnitt zeigt die unterschiedlichen Begriffe: Cybersicherheit, Sicherheit für Informationssysteme, Sicherheit in der Informationstechnik, Sicherheit für Informationstechnik sowie Sicherheit von Netzen und Diensten. Klare und vor allem einheitliche Begriffe wären wünschenswert gewesen. | ||||||||

|

Die Baseline Requirements for TLS Server Certificates" des CA/Browser Forums in der Version 2.1.9 vom 10.11.2025 setzen neue und kürze Gültigkeitsdauern für TLS-Zertifikate. Zeitlich gestaffelt müssen die TLS-Zertifikate mit der folgenden die Gültigkeit ausgestellt werden: bis 14.März 2026

15. März 2026 - 14. März 2027 15. März 2027 - 14. März 2029 ab 15. März 2029 398 Tage (ca. 1 Jahr)

200 Tage (ca. 6 Monate) 100 Tage (ca. 3 Monate) 47 Tage (ca. 1 Monat) Viele, die die 90 Tage Gültigkeit der Let's Encrypt Zertifikate für zu kurz halten, sind demnächst mit der halben Gültigkeitszeit konfrontiert. Die Verlängerung der Zertifikate muss zeitnah automatisiert werden. Die 100 Tage Laufzeit in gut einem Jahr (März 2027) ist zu kurz für manuelle Verlängerungen. Es gibt Arbeit in den Rechenzentren. Durchgesetzt wird die kürzere Gültigkeit über die Browser, die eine Webseite mit zu langer Gültigkeit eines Zertifikats als unsicher anzeigen werden. S/Mime Zertifikate für die E-Mail bleiben bei einer maximalen Gültigkeit von zwei Jahren (genau 825 Tage). Wurzel-Zertifikate (Trust Anker) dürfen zwischen acht Jahren (2922 Tage) und 25 Jahren (9132 Tage) gültig sein. Bei der möglichen Bedrohung der Verschlüsselung durch Quanten-Computer eine lange Zeit für Wurzel-Zertifikate. (16.11) | ||||||||

|

Der Bundesrat hat am 21.11. zu dem NIS-2 Umsetzungsgesetz in der Fassung des Beschlusses des Bundestages vom 13.11. den Vermittlungsausschuss nicht angerufen. Damit dürfte das Gesetz noch in diesem Jahr in Kraft treten. | ||||||||

|

Ab sofort unterstützt die aktuelle Version von OpenSSH für Windows (OpenSSH_for_Windows_10.0p2 Win32-OpenSSH-GitHub, LibreSSL 4.2.0) auch die hybriden quantensicheren Schlüsselaustausch-Verfahren mlkem768x25519 und sntrup761x25519. Auch wenn die Version mit "This is a preview-release (non-production ready)" bezeichnet wird, kann zumindest der Klient produktiv genutzt werden. Die Version kann mit | ||||||||

|

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat im September die Version 1.3 der Konfigurationsempfehlungen für die Microsoft Office Anwendungen Microsoft Access, Microsoft Excel, Microsoft Outlook, Microsoft PowerPoint, Microsoft Visio sowie Microsoft Word (Stand 28.3. 2025) veröffentlicht. Die aktuelle Veröffentlichung ergänzt Empfehlungen zur Version 2024. Die Gruppenrichtlinien helfen dabei, die Angriffsfläche auf Anwendungen von Microsoft Office zu verringern bzw. die Sicherheit zu erhöhen. Sie garantieren keine 100%-ige Sicherheit. (26.10.) | ||||||||

|

Das Bundesministerium des Innern hat am 1.9.2025 den Entwurf eines Gesetzes zur Umsetzung der Richtlinie (EU) 2022/2557 und zur Stärkung der Resilienz kritischer Anlagen (Stand 27.8.) veröffentlicht. Der Entwurf enthält auch den Entwurf des sog. KRITIS-Dachgesetzes. Der Gesetzentwurf setzt die CER-Richtlinie um und ist damit quasi die Schwester des Entwurfs des NIS2-Umsetzungsgesetzes. Der Entwurf des KRITIS-Dachgesetzes enthält wenig konkrete Vorgaben, dafür aber mehrere Verordnungsermächtigungen. "Zur weiteren Konkretisierung von sektorübergreifenden Resilienzmaßnahmen wird es eine Rechtsverordnungsermächtigung für das Bundesministerium des Innern geben, um einen Katalog mit Mindestanforderungen festzulegen." Es soll eine "gemeinsame Rechtsverordnung zur Bestimmung von Betreibern kritischer Anlagen sowie wichtiger und besonders wichtiger Einrichtungen nach dem KRITIS-Dachgesetz und dem BSIG geben." Während die DORA-Verordnung und der Entwurf des NIS2-Umsetzungsgesetzes sich um die Cybersicherheit kümmern, regelt das KRITIS-Dachgesetz die physische Resilienz. (9.9.) | ||||||||

|

|

||||||||

|

Das Bundesministerium des Innern hat einen Referentenentwurf eines Gesetzes zur Umsetzung der NIS-2-Richtlinie und zur Regelung wesentlicher Grundzüge des Informationssicherheitsmanagements in der Bundesverwaltung mit Stand 23.6.2025 veröffentlicht.

Die Begriffe "Informationssicherheit" (Definition § 2 Nr. 17 BSIG-E), "Datensicherheit" (§ 20 Abs. 3 Nr. 1 BSIG-E), "Netzsicherheit" (§ 20 Abs. 3 Nr. 1 BSIG-E), "Netz- und Informationssicherheit" (z.B. § 23 Abs. 2 Lit. a BSIG-E), "IT-Sicherheit" (z.B. § 55 BSIG-E oder § 5c EnWG-E), "Cybersicherheit" (im Kontext von Zertifizierung, z.B. § 3 Nr. 9 BSIG-E) oder "Sicherheit in der Informationstechnik" (Definition § 2 Nr. 39 BSIG-E) verwendet, ohne dass immer der Unterschied der Bedeutung erkennbar wird. (30.6.) | ||||||||

|

Koalitionsvertrag: Was ändert sich im Datenschutz? | ||||||||

|

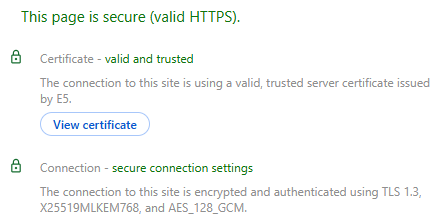

In eigener Sache: Diese Webseite ist auf eine aktuelle Plattform umgezogen. Seit Juli 1999 lief die Web-Seite im bewährten Webhosting von 1&1 und später IONOS. Es war an der Zeit die Plattform zu modernisieren. Sie läuft jetzt auf einem virtuellen Server mit aktuellem Debian im IONOS Rechenzentrum. Das Zertifikat kommt jetzt nicht mehr von Sectigo sondern von Let's Encrypt. (18.3.) | ||||||||

|

Microsoft hat eine neue Version des Data Protection Addendums (DPA) mit Datum 18. Februar 2025 (internes Datum 16. Februar 2025) veröffentlicht. Derzeit (16. März) ist nur die englische Version verfügbar. Die anderen Sprachversionen sollen erscheinen, wenn sie verfügbar sind. | ||||||||

| 2024 | ||||||||

Das Landeskabinett NRW hat am 9. Oktober den Entwurf eines Hochschulstärkungsgesetzes beschlossen. Dieses Gesetz ändert das Hochschulgesetz NRW. Im neuen § 8b werden Vorgaben zur Informations- und Cybersicherheit gemacht. Insbesondere soll die Bestellung eines CIO (Abs. 2) und eines CISO (Abs. 3) verpflichtend werden. Die Hochschulen sollen "ein angemessen hohes Niveau ihrer Informations- und Cybersicherheit sowie der Resilienz ihrer Informationsinfrastrukturen nach dem Stand der Technik" gewährleisten (Abs. 4). Ebenso soll ein ISMS (Abs. 5) eingerichtet werden. Abs. 6 sieht eine Meldepflicht an "das Ministerium" vor. | ||||||||

Heute das das Bundeskabinett den Regierungsentwurf des KRITIS-Dachgesetzes zum stärkeren Schutz kritischer Infrastrukturen beschlossen. Das Gesetz dient der Umsetzung der CER-Richtlinie in deutsches Recht und definiert die wichtigsten Sektoren und regelt Schutzstandards, Risikoanalysen und Störungsmonitoring. (6.11.) | ||||||||

Der Innenausschuss des Bundestages behandelt in eienr öffentlichen Anhörung am 4.11.2024 den Entwurf für ein Gesetz zur Umsetzung der NIS-2-Richtlinie und zur Regelung wesentlicher Grundzüge des Informationssicherheitsmanagements in der Bundesverwaltung (NIS-2-Umsetzungs- und Cybersicherheitsstärkungsgesetz) - BT-Drs. 20/13184. Die GDD hat hierzu eine Stellungnahme abgegeben. (30.10.) | ||||||||

Mittlerweile ist eine Referentenentwurf des KRITIS-Dachgesetzes aus April 2024 bekannt geworden. (27.10.) | ||||||||

Das Bundeskabinett hat am 24.7.2024 den Regierungsentwurf für ein Gesetz zur Umsetzung der NIS-2-Richtlinie und zur Regelung wesentlicher Grundzüge des Informationssicherheitsmanagements in der Bundesverwaltung beschlossen. Der Beschluss stützt sich auf den Entwurf von 22.7.2024. Ein neuer Entwurf eines KRITIS-Dachgesetzes soll zeitnah vorgelegt werden. (24.7.) | ||||||||

Das Bundesministerium des Innern hat am 24.6.2024 einen weiteren neuen Referentenentwurf eines Gesetzes zur Umsetzung der NIS-2-Richtlinie und zur Regelung wesentlicher Grundzüge des Informationssicherheitsmanagements in der Bundesverwaltung (NIS-2-Umsetzungs- und Cybersicherheitsstärkungsgesetz) veröffentlicht. Ein Vergleich der Fassungen vom 5.7. und 24.6. gibt es hier. Einen neuen Entwurf eines KRITIS-Dachgesetzes gibt es nicht. (15.7.) | ||||||||

Das Bundesministerium des Innern hat am 7.5.2024 einen neuen Referentenentwurf eines Gesetzes zur Umsetzung der NIS-2-Richtlinie und zur Regelung wesentlicher Grundzüge des Informationssicherheitsmanagements in der Bundesverwaltung (NIS-2-Umsetzungs- und Cybersicherheitsstärkungsgesetz) veröffentlicht. Der aktuellste verfügbare Entwurf eines Gesetzes zur Umsetzung der Richtlinie (EU) 2022/2557 und zur Stärkung der Resilienz von Betreibern kritischer Anlagen (KRITIS-Dachgesetzes) ist vom 21.12.2023. (9.5.) | ||||||||

Der CIO des Landes Niedersachsen, Dr. Horst Baier, hat über eine erfolgreiche Verhandlung bezüglich einer Ergänzung des Data Protection Addendums (DPA) mit Microsoft berichtet und sieht Niedersachsen als "Vorreiter bei der Nutzung von Microsoft Teams in der Landesverwaltung". Auf Basis dieser Vereinbarung soll noch im zweiten Quartal 2024 Microsoft Teams in Niedersachsen ausgerollt werden. Bisher gibt es lediglich eine Pressemeldung über das Ergebnis. Laut FragDenStaat sieht der LfDI Niedersachsen, Denis Lehmkemper, keine Rechtsgrundlage für die Offenlegung der Vereinbarung, obwohl diese auch für die Wirtschaft sehr hilfreich wäre. Der LfDI Niedersachsen verweist in seiner Pressemeldung lediglich auf eine Handreichung aus August 2023. Eine spannende Frage ist die Reaktion der anderen Datenschutz-Aufsichtsbehörden zu dieser Vereinbarung. Ist die niedersächsische Vereinbarung tatsächlich die Blaupause zum Einsatz von Microsoft Teams (und evtl. sogar Microsoft 365) in der öffentlichen Verwaltung? (6.5.) | ||||||||

|

Der Innenausschuss des Bundesrates hat in seiner Beschlussempfehlung 72/1/24 zum Ersten Gesetz zur Änderung des Bundesdatenschutzgesetzes den Bundestag aufgefordert, den § 38 BDSG ersatzlos zu streichen, um "unnötige bürokratische Aufwände" zu vermeiden (Nr. 15 auf Seite 14). Es bleibt abzuwarten, ob der Bundesrat in seiner Sitzung am 22.3.2024 (TOP 25) dieser Empfehlung zustimmt. Die GDD schreibt dazu: die Streichung birgt nicht nur negative Folgen für die Umsetzung des Datenschutzes in den Unternehmen, sondern auch erhebliche Risiken für Bußgelder und Schadensersatzansprüche." Das Bundesministerium des Innern hat sich im Oktober 2022 im Evaluierungsbericht zum BDSG unter Punkt 5.5.4 (Seite 43) klar für einen Beibehalt der Bestellpflicht des DSB ausgesprochen. (18.3.) | ||||||||

|

Das Bundeskabinett hat am 7.2.2024 den Entwurf eines Ersten Gesetzes zur Änderung des Bundesdatenschutzgesetzes beschlossen. In dem Entwurf wird die DSK institutionalisiert, die Aufsicht bei gemeinsamer Verantwortung geregelt, die Regelungen zur Videoüberwachung in § 4 auf öffentliche Stellen eingeschränkt, das Recht auf Auskunft bei Geschäftsgeheimnissen klargestellt und die deutsche Vertretung im Europäischen Datenschutzausschuss festgelegt. Darüberhinaus wird im neuen § 37a das Schufa-Scoring-Urteil des EuGH vom 7.12.2023 umgesetzt. Der bislang einschlägige § 31 wird aufgehoben. Meine Synopse zeigt die geplanten Änderungen. (23.2.) | ||||||||

|

Microsoft hat am 2. Januar 2024 eine aktualisierte Version des Datenschutznachtrags (DPA - Data Protection Addendum) veröffentlicht (internes Datum: 5.1.2024). Wie üblich hat Stefan Hessel zusammen mit seiner Kollegin Christina Kiefer eine erste Einschätzung abgegen. Es gibt nur wenige Änderungen zur Version vom 15.11.2023. Die aktuelle Version gilt für alle Microsoft Kunden mit einem bestehenden Vertrag. (7.1.) | ||||||||

| 2023 | ||||||||

|

Das Bundesministerium der Justiz plant eine Änderung der §§ 202a ff. StGB. In den Eckpunkten des Bundesministeriums der Justiz zur Modernisierung des Strafgesetzbuchs vom 23.11.2023 wird auf der letzten Seite die Zielrichtung dargelegt. Es soll erreicht werden, "dass das Identifizieren, Melden und Schließen von Sicherheitslücken in einem verantwortlichen Verfahren, z. B. in der IT-Sicherheitsforschung, legal durchführbar" ist. Die dazu nötigen Änderungen im Strafrecht sollen angegangen werden. Zur Vorbereitung wurden am 30. Juni 2023 und 4. Oktober 2023 Symposien mit Expertinnen und Experten durchgeführt. Nach Auswertung der Symposien sollen Eckpunkte für den Gesetzentwurf erarbeitet werden, der dann in der ersten Jahreshälfte 2024 vorgelegt werden soll. (26.11.) | ||||||||

|

Der IT-Planungsrat hat in seiner 42. Sitzung am 3.11.2023 einen Beschluss (2023/39) zur NIS2-Umsetzung gefasst. Unter Nr. 2 heißt es: „Er nimmt den Sachstandsbericht der AG Informationssicherheit zur Kenntnis und bittet die Länder und den Bund, von der Option, den Anwendungsbereich der NIS-2-Richtlinie auf Einrichtungen der öffentlichen Verwaltung auf lokaler Ebene und Bildungseinrichtungen zu erstrecken, keinen Gebrauch zu machen.“ | ||||||||

|

Heute ist der „Internationale Tag der Kinderechte“. Ein guter Grund um auf einige Tipp-Seite im Internet hinzuwiesen. Der Verein Deutschland sicher im Netz (DsiN) hat einen neuen Ratgeber „Kinder sicher im Netz“ veröffentlicht. Den darf man auch anschauen, wenn man (schon länger) kein Teenager mehr ist. Auch die Seite handysektor (ein Angebot der Landesmediananstalt für Baden-Württemberg) hält viele gute Tipps für eine bessere Medienkompetenz bereit. (20.11) | ||||||||

|

FragDenStaat hat den Referentenentwurf eines Ersten Gesetzes zur Änderung des Bundesdatenschutzgesetzes (Stand 9.8.2023) veröffentlicht. Hier finden Sie die Synopse zu den geplanten Änderungen des BDSG. (22.8.) | ||||||||

|

Derzeit sind zwei Änderungen des BDSG im Entwurfsstadium. Der Artikel 5 des Gesundheitsdatennutzungsgesetzes (Stand: 3.7.2023) gibt dem BfDI die Zuständigkeit für die Aufsicht über die Kranken- und Pflegekassen und deren Vereinigungen. Darüber hinaus gibt es den Entwurf eines Ersten Gesetzes zur Änderung des Bundesdatenschutzgesetzes (Stand: 9.8,2023). In dem Entwurf wird die DSK institutionalisiert, die Aufsicht bei gemeinsamer Verantwortung geregelt, die Regelungen zur Videoüberwachung auf öffentliche Stellen eingeschränkt, das Recht auf Auskunft bei Geschäftsgeheimnissen klargestellt und die deutsche Vertretung im Europäischen Datenschutzausschuss festgelegt. Dieser Entwurf ist zwar in der Verbändeanhörung, aber nicht veröffentlicht. (19.8.) | ||||||||

|

Im Entwurf eines Gesetzes mit einem sperrigen Namen (hier kurz Digitale-Dienste-Gesetz - DDG) (Stand: 1.8.2023) wird der Begriff „Telemedien“ durch „Digitale Dienste“ ersetzt und das TMG und das NetzDG in das DDG zusammengeführt. Die beiden Gesetze sollen dementsprechend zum 17.2.2024 außer Kraft treten. Im DDG wird dem BfDI die Zuständigkeit für die Durchsetzung der Artikel 20 Absatz 3 und 28 Absatz 2 und 3 des Digital Service Act (DSA) übertragen. (17.8.) | ||||||||

|

Das BMI hat Referentenentwürfe für das sog. KRITIS-Dachgesetz (Stand: 17.7.2023) und das NIS2-Umsetzungs- und Cybersicherheitsstärkungsgesetz (NIS2UmsuCG) (Stand: 3.7.2023) vorgelegt. Das KRITIS-Dachgesetz setzt dabei die CER-Richtlinie der EU und das NI2UmsuCG die NIS2-Richtlinie in nationales Recht um. (16.8.) | ||||||||

|

Am 27.12.2022 wurde auch die "Richtlinie (EU) 2022/2557 über die Resilienz kritischer Einrichtungen" (CER-Richtlinie) im Europäischen Gesetzblatt veröffentlicht. Sie tritt auch am 16.1.2023 in Kraft und muss auch bis zum 17.10.2024 in nationales Recht umgesetzt werden. | ||||||||

| 2022 | ||||||||

|

Die "Richtlinie (EU) 2022/2555 über Maßnahmen für ein hohes gemeinsames Cybersicherheitsniveau in der Union (NIS2-Richtlinie)" ist am 27.12.2022 im Europäischen Gesetzblatt erschienen und tritt am 16.1.2023 in Kraft. Sie muss bis zum 17.10.2024 in nationales Recht umgesetzt werden. (30.12.) | ||||||||

Microsoft hat ein neues Data Protection Addendum (DPA, Stand 14.9.2022) als Vertrag zur Auftragsverarbeitung veröffentlicht. Leider fehlt bis heute (20.9.) noch die deutsche Sprachfassung. Stefan Hessel und Christoph Callewaert haben eine erste Analyse und Einschätzung auf LinkedIn veröffentlicht. Die beiden Autoren halten einen datenschutzkonformen Einsatz von Microsoft 365 für möglich. |

||||||||

Der Text der vorläufigen Einigung vom 12. Mai 2022 als Ergebnis des Trilogs der NIS2-Richtlinie ist verfügbar. Der Text ist in der Fassung der redaktionellen Überarbeitung vom 16. Juni 2022. Die Beschreibung zur Einigung ist in Französisch, der eigentliche Text der Richtlinie in Englisch. (18.7.) |

||||||||

Am Freitag, den 13. Mai einigten sich das Europäische Parlament und der Europäische Rat auf einen gemeinsamen Entwurf der Richtlinie zur Netz- und Informationssicherheit (sog. NIS2-Richtlinie). Der vorläufige Text ist derzeit noch nicht verfügbar. Sobald der Rat und das Parlament dem Text zugestimmt haben, tritt die Richtlinie in Kraft. Die Mitgliedsstaaten haben dann 21 Monate, um die Vorgaben in nationales Recht umzusetzen. | ||||||||

| ||||||||

| 2021 | ||||||||

Der Arbeitskreis Technik der Konferenz der Diözesandatenschutzbeauftragten der Katholischen Kirche Deutschlands hat mehre Dokumente mit technischen Hinweisen zum datensparsamen Einsatz von Windows 10 veröffentlicht (5.8.). | ||||||||

|

| ||||||||

|

Das Betriebsrätemodernisierungsgesetz ist am 17. Juni 2021 im Bundesgesetzblatt erschienen und am 18. Juni in Kraft getreten. Es regelt u.a. die Randbedingungen für Betriebsratssitzungen iúnd erlaubt es Betriebsvereinbarungen und Einigungsstellensprüche elektronisch zu signieren. Außerdem wurde ein neuer § 79a Datenschutz in das BetrVG eingefügt. Es wird klargestellt, dass der Arbeitgeber verantwortliche Stelle für die Verarbeitung personenbezogener Daten beim Betriebsrat ist und dass die/der Datenschutzbeauftragte (eingeschränkt) beim Betriebsrat kontrollieren darf. (18.6.) | ||||||||

|

Das Bundesministerium des Innern hat am 9.6.2021 einen Entwurf der Cybersicherheitsstrategie 2021 veröffentlicht und fordert "sachundige Akteure" bis zum 16. Juni zur Stellungnahme mittels Fragebogen auf. (11.6.) | ||||||||

|

Die Europäische Kommission hat heute die finale Fassung der neuen Standardvertragsklauseln für die Übermittlung personenbezogener Daten an Drittländer veröffentlicht. Sie ist am 7. Juni im Amtsblatt veröffentlicht worden. Angewandt werden sie ab dem 27. September 2021. Für in der Vergangenheit abgeschlossene Verträge gibt es eine Übergangsfrist von 15 Monaten (bis 27. Dezember 2022), "sofern die Verarbeitungsvorgänge, die Gegenstand des Vertrags sind, unverändert bleiben und die Anwendung dieser Klauseln gewährleistet, dass die Übermittlung personenbezogener Daten geeigneten Garantien unterliegt.". (4.6. Update 8.6.) | ||||||||

|

Die Datenschutzaufsichtsbehörden haben heute eine Fragebogenaktion zum Schrems-II-Urteil angekündigt. Die Pressemitteilung finden Sie z.B. hier und die Fragebögen hier, Es gibt je einen Fragebogen zu den Themenbereichen: Bewerberportale, Konzerninterner Datenverkehr, Mailhosting, Tracking und Webhosting. (1.6.). | ||||||||

|

Der Bundesrat hat in seiner Sitzung am 28. Mai 2021 sowohl dem Betriebsrätemodernisierungsgesetz als auch dem Telekommunikation-Telemedien-Datenschutz-Gesetz (TTDSG) zugestimmt. Beide Gesetze können damit ausgefertigt und veröffentlicht werden. (29.5.) | ||||||||

|

Heute ist das "Zweite Gesetz zur Erhöhung der Sicherheit informationstechnischer Systeme" vom 18. Mai im Bundesgesetzblatt erschienen und tritt damit im Wesentlichen am 28. Mai 2021 in Kraft. Lediglich einige Regelungen für die Sicherheit der IT des Bundes (Artikel 1 Nr. 2, 6 und 12) treten am 1. Dezember 2021 in Kraft. (27.5.) | ||||||||

|

Der Bundestag hat am 20.5.2021 das Telekommunikations-Telemedien-Datenschutz-Gesetz – TTDSG in 3. Lesung beschlossen. Am 21.5. wurde auch das Betriebsrätemodernisierungsgesetz in 3. Lesung beschlossen. Im letzteren wurde im neuen § 79a Datenschutz noch folgende zwei Sätze ergänzt: "Die oder der Datenschutzbeauftragte ist gegenüber dem Arbeitgeber zur Verschwiegenheit verpflichtet über Informationen, die Rückschlüsse auf den Meinungsbildungsprozess des Betriebsrats zulassen. Die §§ 6 Absatz 5 Satz 2, 38 Absatz 2 des Bundesdatenschutzgesetzes gelten auch im Hinblick auf das Verhältnis der oder des Datenschutzbeauftragten zum Arbeitgeber." Diese Sätze legen nahe, dass der oder die Datenschutzbeauftragte doch beim Betriebsrat kontrollieren darf.(21.5.) | ||||||||

|

Spannende und seltene Einblicke in die Beziehung der NSA zu freier Krypto-Forschung gibt ein Ende April 2021 veröffentlichtes Dokument der NSA, das zuvor als „Top Secret Umbra“ eingestuft war. Details finden Sie hier. (15.5.) | ||||||||

|

Entgegen den Empfehlungen der federführenden Ausschüsse hat der Bundesrat heute sowohl dem "Telekommunikationsmodernisierungsgesetz" als auch dem "IT-Sicherheitsgesetz 2.0" zugestimmt und bei beiden Gesetzen auf die Anrufung des Vermittlungsauschusses verzichtet. Damit können beide Gesetze nach Ausfertigung durch den Bundespräsidenten und Veröffentlichung im Bundesgesetzblatt in Kraft treten (7.5.) | ||||||||

|

Nachdem das "Telekommunikationsmodernisierungsgesetz" und das "IT-Sicherheitsgesetz 2.0" durch den Bundestag beschlossen wurden, stehen sie nun am 7.5. auf der Tagesordnung des Bundesrats. Für beide Gesetze empfehlen die federführenden Ausschüsse die Anrufung des Vermittlungsausschusses gemäß Art. 77 Abs. 2 des Grundgesetzes. Die Drucksachen finden Sie hier verlinkt. (30.4.) | ||||||||

|

Der Bundestag hat gestern dem "Telekommunikationsmodernisierungsgesetz" und heute dem "IT-Sicherheitsgesetz 2.0" jeweils in zweiter und dritter Lesung zugestimmt. Damit fehlt in dem Zusammenspiel der aktuellen IT-Sicherheits-, Telekommunikations- und Datenschutzgesetzgebung "nur noch" das "Telekommunikations-Telemedien-Datenschutz-Gesetz" (TTDSG). Zum TTDSG hat am 21.4. die Anhörung im Ausschuss für Wirtschaft und Energie stattgefunden. Details zu diesen Gesetzen finden Sie hier (23.4.) | ||||||||

|

Das Gesetz zur Bekämpfung des Rechtsextremismus und der Hasskriminalität und das Gesetz zur Anpassung der Regelungen über die Bestandsdatenauskunft an die Vorgaben aus der Entscheidung des Bundesverfassungsgerichts vom 27. Mai 2020 sind heute im Bundesgesetzblatt erscheinen. Das "Gesetz zur Änderung der Regeln über die Bestandsdatenauskunft" tritt am 2. April 2021 in Kraft. Das "Gesetz zur Bekämpfung des Rechtsextremismus und der Hasskriminalität" am 1. Juli 2021 bzw. Teile erst zum 1. Februar 2022. (1.4.) | ||||||||

|

Entwürfe zu NIS-Richtlinie 2.0, kritischer Infrastruktur, ePrivacy-Richtlinie, Bestandsdatenauskunft, IT-Sicherheitsgesetz 2.0, TKG Neufassung, TTDSG: alle Links zu deutschen und europäischen Gesetzgebungsverfahren und dem Stand der Verfahren kompakt an einer Stelle (4.3.) | ||||||||

|

Laut einer Pressemeldung der Deutsche Wohnen SE in Berlin hat die Strafkammer 26 des Landgerichts Berlin hat das Bußgeldverfahren wegen DSGVO-Verstößen eingestellt, " | ||||||||

|

Mittlerweile liegt die Aktualisierung des Microsoft-Onlinedienste - Nachtrag zum Datenschutz mit Stand 9.12.2020 auch in deutscher Sprache vor (Datum der übersetzten Version: 4.2.2021). Wesentliche Ergänzungen sind die besonderen Garantien auf Grund des Urteils des EuGH vom 16. Juli 2020 (Schrems II) im Anhang 3 zu den Standardvertragsklauseln "Ergänzung der zusätzlichen Schutzmaßnahmen" der Anlage 2 (Standardvertragsklauseln). Dies sind die Verpflichtung zur Anfechtung von Aufforderungen eines Dritten zur zwangsweisen Offenlegung von personenbezogenen Daten und die Entschädigung von betroffenen Personen für jeden materiellen oder immateriellen Schaden durch die Offenlegung. (8.2.) | ||||||||

|

Bayern Innovativ und das Zentrum Digitalisierung.Bayern haben eine Awareness-Kampagne für mehr Cybersicherheit für kleine und mittelständische Unternehmen entwickelt. Das umfangreiche Materielen-Paket hilft Ihnen Ihre Beschäftigten Schritt für Schritt für das Thema Cybersicherheit zu sensibilisieren. (18.1.) | ||||||||

Die Kassenärztliche Bundesvereinigung (KBV) stellt Mitte Dezember mit fast sechmonatige Verspätung die erste Versioon einer IT-Sicherheitsrichtlinie nach § 75b SGB V vor. Diese ist für alle Ärzte, Zahnärzte und Krankenhäuser, die keine organisatorischen und technischen Vorkehrungen nach § 8a Abs. 1 des BSI-Gesetzes oder entsprechende branchenspezifische Sicherheitsstandards umgesetzt haben, verbindlich. Die Grundidee des abgestuften Konzepts ist sinnvoll, die Anforderung der untersten Stufe insb. bzgl. Verschlüsselung zu dürftig. (16.1.) | ||||||||

| 2020 | ||||||||

|

Das Bundesministerium des Innern, für Bau und Heimat hat einen Referentenentwurf des IT-Sicherheitsgesetzes 2.0 zur öffentlichen Diskussion veröffentlicht. Dass ein nicht final abgestimmter Referentwenentwurf veröffentlicht wird, ist neu aber durchaus positiv. Es sind umfangreiche Änderungen des BSI-Gesetzes (Art. 1), des Telekommunikationsgesetzes (Art. 2) und des Telemediengesetzes (Art. 3) vorgeshen. Im Telemediengestez soll es eine "Meldepflicht bei unrechtmäßiger Übermittlung oder unrechtmäßiger Kenntniserlangung von Daten" an das Bundeskriminalamt geben. Die Kompetenzen des BSI werden ausgeweitet. (8.12.) | ||||||||

|

Ob im Büro oder im Home-Office: Cybersecurity wird immer wichtiger. In einem Blogbeitrag von Capterra gebe ich mit zwei weiteren Experten wichtige Tipps für die Informationssicherheit in KMU. Neben der zunehmenden Remote-Arbeit hat die Pandemie auch die Digitalisierung in Unternehmen vorangetrieben. NStolze 59 % aller kleinen und mittelständischen Unternehmen haben ihr Geschäftsangebot entweder vollständig (16 %) oder teilweise (43 %) angepasst, damit es jetzt virtuell bereitsteht. Informationsicherheit ist dabei kein Kostenfaktor, sondern eine grundlegende Maßnahme für das langfristige Überleben eiens Unternehmens. (6.5.) | ||||||||

|

Das Layout-Framework dieser Webseite wurde auf Bootstrap 4.5 umgestellt, damit auch die Lesbarkeit auf kleineren Bildschirmen gewährleistet ist. Gleichzeitig wurde die Generierung dieser Seite auf das CMS Jekyll umgestellt. Jekyll generiert statische Webseiten und benötigt damit keine Installation auf dem Web-Server. (20.5.) | ||||||||

|

Eine neue (Unter-)Seite stellt praktische und nützliche Cloud-Dienste vor. Teilweise handelt es sich um dauerhaft kostenlos nutzbare Test-Versionen von Unternehmen, teilweise werden die Dienste bewusst kostenlos angeboten. Der Einsatz für berufliche Zwecke muss mit dem Arbeitgeber abgestimmt werden, um keine Compliance-Verstöße zu begehen. (1.5.) |

||||||||

|

Mit der Aufnahme der Link-Sammlung zum Thema IT-Sicherheit und einer leichten technischen Überarbeitung ist die nächste Version dieser Web-Seite online gegangen.(1.1.) |

||||||||

| 2019 | ||||||||

|

Das 2. DSAnpUG ist am 25.11.2019 im BGBl erschienen und damit am 26.11. in Kraft getreten. |

||||||||

|

In der Nacht zum Freitag hat der Bundestag das zweite Datenschutzanpassungs- und Umsetzungsgesetz (2. DSAnpUG) beschlossen. Derzeit wird die Anhebung der Bestellpflichtgrenze von zehn auf "20 Personen", die ständig mit der automatisierten Verarbeitung personenbezogener Daten beschäftigt sind, heftig kritisiert. Damit wird nicht die Bürokratie abgebaut sondern die Fachkompetenz im Datenschutz. Die einzuhaltenden Vorschriften im Datenschutz haben aber sich nicht geändert. Letztendlich dürfte dieser Schuss nach hinten losgehen und zu mehr Datenschzutzvorfällen und einer Erhöhung des Bußgeldaufkommens führen. |

||||||||

|

Teletrust e.V. hat in Kooperation mit ENISA eine überarbeitete Fassung der "Handreichung zum Stand der Technik - technisch und organistorische Maßnahmen" veröffentlicht. Für 20 beispielhafte technische Maßnahmen bewerten Experten an Hand von Fragebögen die Schutzziele Verfügbarkeit, Integrität, Vertraulichkeit und Authentizität. |

||||||||

| 2018 | ||||||||

|

Das Europäische Parlament, der Rat und die Europäische Kommission haben am 10.12.2018 eine politische Einigung über den Rechtsakt zur Cybersicherheit (Cybersecurity-Verordnung) erzielt. Das Mandat der EU-Cybersicherheitsagentur (ENISA) wird gestärkt, damit sie die Mitgliedstaaten besser bei der Bewältigung von Bedrohungen und Angriffen im Bereich der Cybersicherheit unterstützen kann. Damit wird auch ein EU-Rahmen für eine Cybersicherheitszertifizierung geschaffen, der die Cybersicherheit von Online-Diensten und von Endgeräten für Verbraucher stärkt. |

||||||||

| 2017 | ||||||||

|

Das Datenschutz-Anpassungs- und -Umsetzungsgesetz EU, kurz DSAnpUG-EU (Gesetz vom 5. Juni 2017 (BGBl I, 2097), ist heute im Bundesgesetzblatt erschienen. Das neue BDSG kann dann fristgerecht am 25.5,2018 das derzeitige BDSG ablösen. |

||||||||

|

Eine bemerkenswerte Analyse zur Desinformation im amerikanischen und fränzösischen Präsidenten-Wahlkampf hat die IT-Sicherheits-Abteilung von Facebook publiziert. Ergänzende Informationen in meinem Artikel: Hackerangriff auf die Wahlfreiheit". Zum Thema passt auch die Meldung der FAZ über Cyberangriffe auf politsche Stiftungen in Deutschland. |

||||||||

|

Mit der Göttinger Erklärung "Vom Wert des Datenschutzes in der digitalen Gesellschaft" positionieren sich die unabhängigen Datenschutzbehörden des Bundes und der Länder in der Diskussion über das Spannungsfeld von Datebschutz und Big Data. "Datenschutz stellt kein Hindernis für die Digitalisierung dar, sondern ist wesentliche Voraussetzung für deren Gelingen." stellen sie fest. |

||||||||

|

Michael Backes (CISPA), Jörn Müller-Quade (KASTEL) und Michael Waidner (CRISP) haben ein Positionspapier "Cybersicherheit in Deutschland" mit sieben Thesen zur Cybersicherheit in Deutschland veröffentlicht. |

||||||||

|

Bereits am 25.1.2017 hat das Bundeskabinett ein Gesetz zur Umsetzung der NIS-Richtlinie (EU) 2016/1148 vom 6.Juli 2016 beschlossen. Hierzu erklärt der Bundesinnenminister Dr. Thomas de Maizière: "Die NIS-Richtlinie ist ein wichtiger Schritt für mehr Cyber-Sicherheit auch in Europa. Die Bundesregierung hat nun die Voraussetzungen dafür geschaffen, die europäischen Vorgaben rechtzeitig und zeitnah auch in nationales Recht umzusetzen." |

||||||||

|

Das Bundeskabinett beschloss heute (1.2.17) das sog. Datenschutz-Anpassungs- und -Umsetzungsgesetz EU". Somit ist das Gesetz - trotz massiver Kritik von vielen Seiten - auf den Weg gebracht. Es könnte also vor der Bundestagswahl fertig werden. |

||||||||

| 2016 | ||||||||

|

Der digitale Krieg - die Gefahr aus dem Netz" war das Thema im "Dossier Politik" auf Bayern 2. Gast im Studio war Rainer W. Gerling. Ein Podcast der Sendung ist verfügbar. |

||||||||

|

Diese Webseite ist ab sofort auch verschlüsselt über https erreichbar. |

||||||||

|

Auf netzpolitik.org wurde der Referentenentwurf des Innenministeriums (BMI) für ein "Datenschutz-Anpassungs- und Umsetzungsgesetz EU (DSAnpUG-EU)" sowie die Stellungnahmen der Bundesbeauftragten für den Datenschutz (BfDI) und des Justizministeriums (BMJV). Die teilweise vernichtenden Stellungnahmen sind erhellender als der Entwurfs selber. |

||||||||

|

Adi Shamir (Weizmann Institute, Turing-Preisträger, das "S" in RSA) hielt einen bemerkenswerten Vortrag zu "IoT: The Internet Insecurity of Things" im Rahmen der Jahresversammlung der Max-Planck-Gesellschaft. |

||||||||

|

Am 2 Juni 2016 hat der Deutsche Bundestag in zweiter und dritter Lesung das Zweite Gesetz zur Änderung des Telemediengesetzes beschlossen. In der Presse wird dies als die Abschaffung der Störerhaftung bei freien WLANs gehypt. Experten sehen dies durchaus kritischer. Wer Recht hat, erfahren wir in einem Jahr, wenn es die ersten Urteile zu Abmahnungen nach der neuen Rechtslage gibt. |

||||||||

|

Die erste BSI-Kritis-Verordnung ist am 2.5.2016 im Bundesgesetzblatt erscheinen und seit dem 3.5.2016 in Kraft.. Die zweite BSI-Kritis-Verordnung solle zum Jahresende in Kraft fertig werden. |

||||||||

|

Der GDD-Arbeitskreis "Datenschutz International" hat ein Whitepaper zu den Exporten personenbezogener Daten in die USA erstellt. In dem Dokument werden die jüngsten rechtlichen und politischen Entwicklungen rund um Datenübermittlungen an Empfänger in den USA aufgezeigt und mit praxisrelevanten Hinweisen versehen. |

||||||||

|

Der GDD-Arbeitskreis "Datenschutz International" hat ein Whitepaper zu den Exporten personenbezogener Daten in die USA erstellt. In dem Dokument werden die jüngsten rechtlichen und politischen Entwicklungen rund um Datenübermittlungen an Empfänger in den USA aufgezeigt und mit praxisrelevanten Hinweisen versehen. |

||||||||

|

In dieser Woche kommt die Europäische Datenschutzgrundverordnung auf der Ziellinie an. Entsprechend ist die quasi finale Fassung verfügbar zur Behandlung in den Gremien verfügbar. |

||||||||

|

Das Österreichische Parlament hat den Text der Einigung (Englisch) im Trilog für "EU-Richtlinie zur Netzwerk- und Informationssicherheit" ins Netz gestellt. |

||||||||

|

Am 5.2. hat das Bundesministerium des Innern den ersten Referentenentwurf zur BSI-Kritisverordnung vorgestellt. Generelle Richtschnur: wenn mehr als 500.000 Personen duurch eine Störung einer Infrastruktur betroffen sind, handelt es sich um eine kritische Infrastruktur. Dieser Entwurf soll die Sektoren Energie, Wasser, Ernährung sowie Informationstechnik und Telekommunikation. Weitere Sektoren sollen in einem zweiten Teil geregelt werden. |

||||||||

|

Thomas Müthlein (DMC Datenschutz Management & Consulting) hat ein Arbeitsversion der Datenschutzgrundverordnung in der Fassung des (Arbeits-)Ergebnisses der Trilogparteien vom 15. Dezember 2015 in einer nicht-amtlicher Übersetzung der für die Wirtschaft relevante Regelungen (Art. 1-45, 51-54, 75-79b, 91) erstellt. |

||||||||

|

Die Datakontext GmbH hat zum 1. Januar 2016 vom SecuMedia Verlag die Fachzeitschrift "KES", die Internetplattform "SecuPedia" sowie die Veranstaltungsaktivitäten bei führenden IT-Sicherheitsmessen wie z.B. der it-sa übernommen. Datakontext Geschäftsführer Hans-Günter Böse: „Mit der Zusammenführung der IT-Sicherheits-Expertise von SecuMedia und Datakontext erweitern und bündeln wir unsere Angebote und können durch Synergien weitere attraktive Wachstumspotentiale erschließen.“ |

||||||||

| 2015 | ||||||||

|

Nachdem am 7.12. mitgeteilt wurde, dass man im Trilog bezüglich der "EU-Richtlinie zur Netz- und Informationssicherheit", also quasi einem europäisches IT-Sicherheitsgesetz, zu einer Einigung gekommen sei, wurde am 15.12 mitgeteilt, dass auch bezüglich der Datenschutz-Grundverordnung eine Einigung erzielt worden sei. Der finale Text der Eingung (Stand 15.12.) wurde wieder auf Statewatch veröffentlicht. Eine konsoldierte Fassung des Textes finden Sie hier. |

||||||||

|

Eine aktuelle Fassung des Standes der EU-Datenschutz-Grundverordnung wurde von Statewatch veröffentlicht (Stand 27.11.15). Die finale Fassung soll noch vor Weihnachten unterschrieben werden. Ein Datenschutzbeauftragter ist nur noch eingeschränkt Pflicht, aber die Bestellung ist freiwillig ("may designate a data protection officer") möglich |

||||||||

|

Das IT-Sicherheitsgesetz ist heute (25.07.25) in Kraft getreten, nachdem es gestern im Bundesgesetzblatt veröffentlicht wurde. |

||||||||

|

Sämtliche Telefon-, Handy-, E-Mail- und Internetverbindungsdaten langfristig zu protokollieren und auf Vorrat zu speichern: Genau das ist die Idee der "Vorratsdatenspeicherung". Rainer W. Gerling, IT-Sicherheitsbeauftragter der Max-Planck-Gesellschaft, warnt in "radioWissen" auf Bayern 2 vor Datenkraken und den Nachteilen der Überwachung. |

||||||||

|

Das IT-Sicherheitsgesetz hat heute (10.7.) die letzte parlamentarische Hürde genommen, indem der Bundesrat zugestimmt hat. Das Gesetz wird nun dem Bundespräsidenten zur Unterschrift vorgelegt und tritt weitgehend am Tag nach der Verkündung im Bundesgesetzblatt in Kraft. |

||||||||

|

Der Bundestag hat heute (12.6.) in zweiter und dritter Lesung dem Entwurf des IT-Sicherheitsgesetzes (18/4096) mit dem Änderungsantrag (18/5121) des Innenausschusses zugestimmt. Ein Entschliessungsantrag (18/5127) des Abgeordneten Dr. Konstantin von Notz und anderer wurde abgelehnt. Eine neue Version der Synopse (inkl. Beschluss des Bundestages) ist verfügbar. |

||||||||

|

Die britische Organisation Statewatch hat ein weiteres Dokument des Rates der Europäischen Union vom 3.6.2015 zum Stand der Diskussion der DS-GV veröffentlicht. Es sieht so aus als würden kritische Fragen ausgespart und einer nationalen Regelung überlassen. Das vereinfacht die Verhandlungen, aber ein einheitliches Datenschutzniveau wird so sicher nicht erreicht. |

||||||||

|

Damit der aktuelle Referentenentwurf in der Diskussion besser und einfacher mit der vom Bundesverfassungsgericht im Jahr 2010 "kassierten" Fassung vergleichen werden kann, eine Synopse der relevanten Regelungen und Entwürfe zur Vorratsdatenspeicherung. netzpolitik.org verweist auf diese Synopse. |

||||||||

|

Die Aktivisten von netzpolitik.org haben einen ersten geleakten Entwurf eines "Gesetzes zur Einführung einer Speicherpflicht und einer Höchstspeicherfrist für Verkehrsdaten", also die Vorratsdatenspeicherung in Netz gestellt. Damit werden die Leitlinien des BMJV zur Einführung einer Speicherpflicht und Höchstspeicherfrist für Verkehrsdaten" aus dem April 2015 umgesetzt. |

||||||||

|

Heute (7. Mai) ist der World Password Day". Damit ist der heutige Tag eine gute Gelegenheit ein bisschen an der Qualität der eigenen Passworte zu arbeiten. Machen Sie es ein paar Zeichen länger, machen Sie es komplexer. Tipps gibt die Web-Seite. Meine persönliche Empfehlung für einen Passwortsafe: KeePass 2 oder Bruce Schneiers's Password Safe. |

||||||||

|

Malware gibt es schon über Jahrzehnte. Die Verbreitungswege waren zu DOS-Zeiten noch etwas anders und der Nutzer musste ein Programm starten, dass er sich herunter geladen hatte. Einen Rückblick auf die Situation im Jahr 1986 gibt mein Paper Trojanische Programme". Auslöser dieses Beitrags war mein erster Kontakt mit einer Malware, die die Festplatte neu formatierte und die sich als Patch für Turbo Pascal 3 ausgab. |

||||||||

|

|

||||||||

|

Ein aktuelles Video des Center for IT-Security, Privacy, and Accountability (CISPA) aus Saarbücken zeigt mit einem Augenzwinkern, was die NSA bei der Überwachung kann und wo ihre Grenzen liegen. Präsident Barak Oboma "antwortet" auf die Fragen der Saarbrücker Studenten. |

||||||||

|

Die britische Organisation Statewatch hat ein Dokument des Rates der Europäischen Union vom 26.2.2015 veröffentlicht. In dem Dokument werden Vorschläge gemacht, um die Datenschutzgrundverordnung (DS-GVO) "voran zu bringen". Jan Philipp Albrecht, MdEP, hat die angestrebte Aufweichung derDS-GVO scharf laut Heise kritisiert: "Die Regierungen der Mitgliedstaaten haben mit der Aufweichung der zentralen Datenschutzprinzipien der Zweckbindung und Datensparsamkeit die rote Linie des Europäischen Parlaments und der EU-Kommission eindeutig überschritten". Er sieht beim Festhalten an der Linie ein Scheitern der DS-GVO. |

||||||||

|

Mein IT-Sicherheitsblog ist online! IT-Sicherheit wird von Tag zu Tag wichtiger und fordert uns heraus. Viele Nachrichten erscheinen zu dem Thema und mich juckt es oft in den Fingern diese Nachrichten zu kommentieren oder mit einer anderen Sichtweise zu ergänzen. Das ist bisher immer nur im kleinen Kreis und typischwerwiese mündlich passiert. Und es gab oft den Kommentar, warum schreibst Du das nicht auf. Meistens ist es zu wenig, um daraus einen Artikel für eine Zeitschrift zu machen. Hieraus enstand dann irgendwann die Idee ein Blog zu machen. |

||||||||

|

Drei Cybersicherheit-Studenten der Universität des Saarlandes endeckten die Sicherhitslücke und arbeiteten sie mit Wissenschaftlern des CISPA auf. Mehrere Zehntausend unzulänglich konfigurierte Instanzen der Datenbank MongoDB standen offen im Netz. Damit war im Extremfall der Zugriff auch auf mehere Millionen personenbezogene Datensätze möglich. Kundendaten oder Live-Daten von Webshops mit Kreditkarten Informationen lagen frei zugänglich im Netz.Technische Details und Hintergrundinformationen finden sich hier. |

||||||||

|

In der 930. Sitzung am 6.2.2015 hat der Bundesrat.dem 2. Gesetz zur Änderung des BDSG ohne Änderungen zugestimmt und außerdem eine Stellungnahme zum IT-Sicherheitgesetz beschlossen. Die Synopse zum IT-Sicherheitsgesetz wurde entsprechend aktuallisiert. |

||||||||

|

Aus Anlass des 9. Europäischen Datenschutztages hat die GDD eine amüsante Sammlung mit Anekdoten zum Thema Geschichten, die der Datenschutz schrieb ..." herausgegeben |

||||||||

|

Das diesjährige Poster ist Resultat eines Design-Wettbewerbs von Auszubildenden der Wissenschaftsgemeinschaft Gottfried Wilhelm Leibniz e.V. Die Gestaltung lässt viel Spielraum für eigene Interpretationen und lädt den Betrachter ein, über das Thema Datenschutz und Datensicherheit nachzudenken. |

||||||||

|

Die ukrainische prorussische Gruppe CyberBerkut" bekennt sich zu einem DDoS-Angriff am Vormittag des 7.1.15 auf die Webseiten des Bundeskanzleramtes und Bundestages. |

||||||||

| 2014 | ||||||||

|

Die britische Bürgerrechtsorganisation "Statewatch" hat die aktuelle Diskussionsfassung des Rats der EU der EU-Datenschutz-GVO ins Netz gestellt. Das englischsprachige Dokument vom 19.12.2014 ist als vertraulich ("Limite") klassifiziert und birgt durchaus Neues bis Überraschendes. |

||||||||

|

Das FBI schreibt die Cyberangriffe gegen Sony der Nordkoreanischen Regierung zu. |

||||||||

|

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat den Bericht zur Lage der IT-Sicherheit in Deutschland 2014 veröffentlicht. In dem Bericht wird auch ein APT-Angriff gegen ein deutsches Stahlwerk beschrieben. |

||||||||

|

Der Bundestag beschloss heute (17.12.) in 3. Lesung das Zweite Gesetz zur Änderung des Bundesdatenschutzgesetzes - Stärkung der Unabhängigkeit der Datenschutzaufsicht im Bund durch Errichtung einer obersten Bundesbehörde. |

||||||||

|

Das Bundeskabinet beschloss heute (17.12.) das IT-Sicherheitsgesetz. Die Synopse wurde um diesen Beschluss erweitert. |

||||||||

|

Das FBI warmt vor Cyberanhgriffen aus dem Iran. Die Fa. Cylance, Inc gibt in einem lesenswerten Report Hintergrund Informationen. |

||||||||

|

Mit Let's Encrypt" soll über eine neue CA ab Sommer 2015 kostenlos und einfach Server-Zertifikate für die TLS-Verschlüsslung verbreitet werden. Die beteiligten Partner (derzeit mozilla, Akamai, Cisco, EFF und IdenTrust) geben Hoffnung, dass das funktionieren könnte. |

||||||||

|

Eine Synopse der beiden Entwürfe (18.8.14 und 6.11.14) zum IT-Sicherheitsgesetz sowie der derzeit geltene Fassungen der Gesetze, das im Wesentlichen das BSI-Gesetz, das Telekommunikationsgesetz und das Telemediengesetz ändern soll. |

||||||||

|

Dr. Security ("Ein Mann wie eine Firewall") ist eine unhaltsame Videoserie und Informationsseite rund um das Thema IT-Sicherheit. Die Videos informiern über gehackte Autos, entführte Rechner und tragbare Hackerangriffe. |

||||||||

|

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat einen kostenlosen Praxis-Leifaden für IS-Penetrationstests veröffentlicht. |

||||||||

|

Ein neuer Referentenentwurf (Stand 6.11.14) eines Gesetzes zur Erhöhung der Sicherheit informationstechnischer Systeme (IT-Sicherheitsgesetz) ist bei netzpolitik.org verfügbar. |

||||||||

|

Die Jubiläums-Edition des Firefox Browsers (Version 33.1) beitet einen Knopf zum einfachen Vergessen des eignen Surfverhaltens sowei die Integration der datenschutzfreundlichen Suchmaschine DuckDuckGo. |

||||||||

|

Im Helmholtz-Wissenschaftscomic Klar Soweit No.8 – sicher ist sicher" wird auf unterhaltsame Art und Weise der Diffie-Hellmann Schlüsselaustausch erläutert. |

||||||||

|

Der Referentenentwurf eines Gesetzes zur Erhöhung der Sicherheit informationstechnischer Systeme (IT-Sicherheitsgesetz) ist verfügbar. |

||||||||

|

Die BfDI-INFO 1 "Bundesdatenschutzgesetz - Text und Erläuterung" ist aktualisiert worden (Stand: 03/14, 16. Auflage). Eine gedruckte Version kann hier kostenlos bestellt werden. |

||||||||

|

Die Agentur der Europäischen Union für

Grundrechte und der Europarat zusam- |

||||||||

|

Die Sirrix AG aus Saarbrücken kündigt einen deutschen TrueCrypt Nachfolger names TrustedDisk an. Sirrix hatte vor drei Jahren bereits TrueCrypt auditiert (das Ergebnis ist unveröffentlicht) und bedenkliche Teile (z.B. Bootloader, Schlüsselgenerierung und Schutz der Schlüssel im RAM) )neu programmiert. Das so entstandene TrustedDisk Enterprise mit zusätzlichen Funktionen (Smartcard-Unterstützung, Public-Key Schlüsselmangement und zentrales Management) ist vom BSI VS-NfD zugelassen. |

||||||||

|

Am 14. Mai war Rainer W. Gerling als Gast im Tagesgespräch auf BR alpha/B2 Radio zum Thema "Etappensieg gegen Google: Soll man das Internet zum Vergessen zwingen?" Ein Podcast der Sendung ist verfügbar. |

||||||||

|

Am 17. Januar war Rainer W. Gerling als Studiogast im radioWissen auf B2 Radio zum Thema "Meine Daten, deine Daten, Daten sind für alle da". Ein Podcast des Interviews ist verfügbar. |

||||||||

|

Wissenschaftler protestieren gegen die systematische Verletzung von Grundrechten durch die Massenüberwachung durch die Nachrichtendienste. Der Aufruf wurde von von Nico van Eijk, Beate Roessler, Manon Oostveen und Frederik Zuiderveen Borgesius initiiert. |

||||||||

| 2013 | ||||||||

|

Mit 403 von 587 Stimmen wurde Frau Andrea Voßhoff vom Deutschen Bundestag zur Bundesbeauftragten für den Datenschutz und die Informationsfreiheit gewählt. |

||||||||

|

Die Vollversammlung der Vereinten Nationen hat die von Deutschland und Brasilien eingebrachte Entschliessung The right to privacy in the digital age" am 26.11. einstimmig beschlossen. Auch wenn die Entschliessung völkerrechtlich nicht bindend ist, setzt sie ein politisches Zeichen. |

||||||||

|

Die European Union Agency for Network and Information Security (ENISA) hat einen ausführlichen Report mit Empfehlungen zu kryptographischen Algorithmen, Schlüssellängen und Parameter-Empfehlungen heraus gegeben. |

||||||||

|

Am 24. Oktober war Rainer W. Gerling als Gast im Tagesgespräch auf BR alpha/B2 Radio zum Thema "Die abgehörte Kanzlerin: Telefonieren Sie jetzt anders?" Ein Podcast der Sendung ist verfügbar. |

||||||||

|

"So sollte der Datenschutz für den Erhalt der Privatsphäre so wichtig werden wie Umweltschutz für den Erhalt der Lebensgrundlagen. Wir wollen die Vorteile der digitalen Welt nutzen, uns gegen ihre Nachteile aber bestmöglich schützen." Bundespräsident Joachim Gauck in seiner Rede zum Tag der Deutschen Einheit am 3.10.2013 |

||||||||

|

Es gibt kaum noch europäische Hersteller von Netzwerk und IT-Sicherheits-Technik. Fast immer kommt die Hardware aus den USA oder China. Rainer W. Gerling äußert sich in der Stuttgarter Zeitung zu dieser Frage. Lesen Sie das Interview hier. Die Fassung der Badischen Zeitung ist hier. |

||||||||

|

Unter dem Motto "Sag NEIN zu PRISM, dem globalen Spionageprogramm der NSA" werden auf der Seite Prism-Break Alternativen zu gängigen Anwendungen vorgestellt. Neben wirklich guter Software findet man auch noch nicht ganz so ausgereifte Produkte. Alle vorgestellte Software ist frei und im Quellcode verfügbar. |

||||||||

|

Der deutsche Firewall-Hersteller genua mbh hat in seinem aktuellen Newsletter einen spannenden und bedenkenswerten Text zu Prism, Tempora und Geheimdiensten veröffentlicht. |

||||||||

|

Bring your own device: “Nutzt ein Beschäftigter sein eigenes Gerät, geht er sorgfältiger damit um, da er sich damit identifiziert. Gleichzeitig beherrscht er das Gerät, ist mit der Bedienung vertraut”, sagt Rainer W. Gerling. Der Fachdienst mobilbranche.de hat mit dem Datenschutz- und IT-Sicherheitsbeauftragten der Max-Planck-Gesellschaft im Vorfeld der 3. IIR Technology Konferenz “Mobile IT” (10./11. Juni in Mainz) gesprochen. Das ganze Interview lesen Sie hier. |

||||||||

|

Die Fraunhofer-Gesellschaft hat ein sehr schönes Awareness-Video "Wo ist die Cloud? Gehen Sie mit auf die Suche!" ins Internet gestellt. Es ist sehr gut zur Sensibilisierung der Beschäftigten für diese Problematik geeignet.. |

||||||||

|

In eigener

Sache: Das neue Layout ist online! |

||||||||

|

Kommt das Beschäftigtendatenschutzgesetz doch noch? Der CSU Bundestagsabgeordnete und Hauptberichterstatter für den Beschäftigtendatenschutz der CDU/CSU-Bundestagsfraktion Michael Frieser hat in einer Pressemeldung angekündigt, dass die Bundesregierung plant - als Reaktion auf die erneuten Datenschutzvorfälle bei Aldi Süd - den bereits von vielen als erledigt angesehen Gesetzentwurf Ende Januar 2013 doch noch in 2. und 3. Lesung zu behandeln. |

||||||||

| 2012 | ||||||||

|

In Ergänzung zu seiner Eröffnungs-Key-Note (Podcast: Eigenmächtiges Outsourcing: Was eine Hochschule daraus lernen kann") gab Prof. Gerling anlässlich der Tagung "Campus Innovation 2012" dem Veranstalter ein Interview zum Thema "Eigenmächtiges Outsourcing". Den Podcast des Interviews finden Sie hier. |

||||||||

|

Der Bundesbeauftragten für den Datenschutz und die Informationsfreiheit hat gemeinsam mit der Bundesnetzagentur einen Leitfaden zur datenschutzgerechten Speicherung von Verkehrsdaten bei Telekommunikationsanbietern herausgegeben. Dies ist auch für Unternehmen eine gute Orientierungshilfe. |

||||||||

|

Der Bayerische Landesbeauftragte für den Datenschutz Dr. Thomas Petri hat eine Broschüre Datenschutz in der Schule" sowie eine weitere zum Thema Datenschutz bei der Polizei" herausgegeben. |

||||||||

|

Das Bayerische Landesamt für Datenschutzaufsicht hat einen Informationsflyer herausgegeben, der zehn Fakten als Orientierungshilfe für einen datenschutzgerechten Umgang mit personenbezogenen Daten kurz und knapp darstellt. |

||||||||

|

Florian Albrecht und Axel Knabe, beides Mitarbeiter am Lehrstuhl von Professor Dirk Heckmann an der Universität Passau, erstellen unter Mithilfe weiterer Autoren einen kostenlosen Online-Kommentar zum Entwurf für die Datenschutz-Grundverordnung. |

||||||||

|

Der Bundesbeauftragte für den Datenschutz und die Informationsfreiheit, Peter Schaar, hat sich nach dem Stopp des ELENA-Verfahrens davon überzeugt, dass sämtliche personenbezogene Daten gelöscht sind, die im Rahmen dieses Verfahrens bei der früheren Zentralen Speicherstelle und der Registratur Fachverfahren gespeichert waren. Die ELENA Daten sind damit physikalisch nicht mehr vorhanden. |

||||||||

|

Das Bundesministerium der Justiz hat zum 6. Europäischen Datenschutztag am 28. Januar eine empirische Studie zur Vorratsdatenspeicherung des Max-Planck-Instituts für ausländisches und internationales Strafrecht in Freiburg veröffentlicht. Die Studie findet keine Beweise für die oft beschworene These, dass eine verdachtsunabhängige Protokollierung von Nutzerspuren von wesentlicher Bedeutung für eine erfolgreiche Strafverfolgung sei. |

||||||||

Am 28. Januar 2012 findet in der EU auf Initiative des Europarats zum 6. Mal der Europäische Datenschutztag statt. In den deutschen Forschungseinrichtungen wurde aus diesem Anlass ein Wettbewerb für ein Datenschutzposter veranstaltet.Einige hundert Beschäftigte haben sich beteiligt. 86 Worte wurden mindestens zweimal genannt. Diese finden sich als Wordwolke auf dem Poster. Die Häufigkeit der Nennung wird durch die Größe der Schrift dargestellt. Die Gesamtmenge der Worte(z.B. auch Facebook und Datenkrake) regt durchaus zum Diskutieren und Nachdenken über Datenschutz an. |

||||||||

|

Die EU-Justizkommissarin Viviane Reding hat am 15.1 in Brüssel ihre Vorschläge für eine umfassende Reform des europäischen Datenschutzrechts vorgestellt. Das Ziel ist es "Nutzern mehr Kontrolle über ihre Daten zu geben und die Kosten für Unternehmen zu verringern". Die Vorschläge werden nun dem Europäische Parlament und den EU-Mitgliedstaaten (d. h. dem EU-Ministerrat) zur weiteren Erörterung übermittelt. |

||||||||

| 2011 | ||||||||

|

Am 3.12.2011 ist das ELENA Aufhebungsgesetz in Kraft getreten. Am 5.12. um 10:00 Uhr wurden alle datentechnischen Kommunikationsverbindungen zur Zentralen Speicherstelle (ZSS) durch Ziehen der Stecker unterbrochen. Damit sind weitere Datenübermittlungen an die ZSS technisch nicht mehr möglich. Am 6.12. wurde der Datenbankhauptschlüssel durch ein Reset der acht Hardware Sicherheitsmodule (HSM), in denen dieser Schlüssel gespeichert war, gelöscht. Anschließend wurden die Chipkarten, mit denen eine Wiederherstellung möglich gewesen wäre, überschrieben und dann geschreddert. Dieser Prozess wurde und wird vom Bundesbeauftragten für den Datenschutz und die Informationsfreiheit beaufsichtigt. Damit ist nach dem derzeitigen Stand der Technik sichergestellt, dass niemand mehr auf die ELENA-Daten zugreifen kann. In den kommenden Wochen soll die endgültige Löschung aller weiteren im Rahmen des ELENA-Verfahrens angefallenen personenbezogenen Daten folgen. |

||||||||

|

Im September wurden Formulierungsvorschläge" für Änderungen am Entwurf des Beschäftigtendatenschutzgesetzes bekannt. Sie berücksichtigen die "Prioritätenliste der Abgeordneten Gisela Piltz und Michael Frieser, in der Gegenäußerung [der Budnesregierung] zugesagte Änderungen, redaktionelle Änderungen und weitere von den Koalitionsfraktionen befürwortete Änderungen".

|

||||||||

|

Aus Anlass des 5. Europäischen Datenschutztages hat die Max-Planck-Gesellschaft einen Themenschwerpunkt Datenschutz" eingerichtet. |

||||||||

| 2010 | ||||||||

|

Der weitere Zeitplan für das Beschäftigtendatenschutzgesetz: 1. Lesung im Bundestag am 3.12.2010, 2. und 3. Lesung am 20.1.2011 und das Inkrafttreten am 1.9.2011. Die Aktuelle Synopse enthält die Änderungen der Bundesratsstellungnahme vom 5.11.2010. |

||||||||

|

Am 5.11. steht der Entwurf eines Gesetzes zur Regelung des Beschäftigtendatenschutzes auf der Tagesordnung des Bundesrates. Die Synopse zeigt die Änderungsvorschläge der Ausschüsse des Bundesrates auf Basisdes Bundesrats-Durchsache 535/2/10. |

||||||||

|

Nach den Eckpunkten eines Beschäftigtendatenschutzes" legte das Bundesministerium des Innern jetzt auch einen Referentenentwurf für ein Gesetz zur Regelung des Beschäftigtendatenschutzes" vor. |

||||||||

|

Das Behörden IT-Sicherheitstraining (BITS) ist eine schöne und ausgereifte Möglichkeit zur Sensibilisierung der eigenen Beschäftigten. Es ist - dank GNU-Lizenz - einfach an das eigene Unternehmen anpassbar. |

||||||||

|

Das Bundesverfassungsgericht hat die Nichtigkeit der bislang bestehenden Regelungen zur Vorratsdatenspeicherung von Telekommunikationsverkehrsdaten festgestellt (Az.: 1 BvR 256/08 u.a.). Der Gesetzgeber muss ein neues Gesetz verabschieden und die vorhandenen Daten löschen lassen. Die Karlsruher Richter erklären die Vorratsdatenspeicherung allerdings für zulässig, wenn eine Reihe enger Vorgaben zur Verwendung der Daten, zu ihrer Sicherheit bei der Speicherung sowie zur Transparenz bei ihrer Verwendung erfüllt werden. |

||||||||

|

Der bayerische Ministerrat beschließt Eckpunkte zum Arbeitnehmerdatenschutz. Innenminister Herrmann dazu: "Leitplanken des Gesetzgebers notwendig, um unzulässige Datenerhebung in Arbeitsverhältnisse zu verhindern" |

||||||||

|

Alle Informationen zum Elektronischen Entgeldnachweis (ELENA) finden Sie hier. Die Arbeitgeber sind seit 1. Januar 2010 gesetzlich verpflichtet, monatlich die in Ihrer Entgeltabrechnung enthaltenen Daten im Rahmen des Verfahrens ELENA an die Zentrale Speicherstelle zu übermitteln. |

||||||||

|

||||||||

| 2009 | ||||||||

|

Das Bundesministerium für Arbeit und Soziales hat am 4.9.2009 die Eckpunkte und den Entwurf eines Gesetzes zum Datenschutz im Beschäftigungsverhältnis vorgestellt. Inhalt u.a.: private Telekommunikationsnutzung ist per default erlaubt (§ 14 Abs. 1); ein neuer Beauftragter für den Beschäftigtendatenschutz (§28); das Verbot der Recherche von Bewerberdaten ohne Einwilligung (§ 6 Abs. 4). |

||||||||

|

Am 3.7.09 hat der Bundestag die letzte BDSG-Novelle für diese Legislatur beschlossen. Der Bundesrat stimmte am 10.7. zu. In einer Synopse (Stand: 19.8.) werden die drei Novellen dem aktuellen BDSG gegenübergestellt. Am 19.8. erchien die letzte der drei Novellen im Bundesgesetzblatt |

||||||||

|

Mit Kabinettsbeschlüsse vom 14.1.09 wurde die Novellierung des BSI-Gesetzes auf den Weg gebracht. Brauchbare Definitionen von Schadprogrammen und Sicherheitslücken sowie endlich eine Ermächtigung zur Auswertung von Nutzungsdaten für Zwecke der Sicherheit der technischen Einrichtungen bei Telemediendiensten sind Neuerungen. |

||||||||

| 2008 | ||||||||

|

Die Kabinettsbeschlüsse vom 30.7.08 und 10.12.08 zur Novellierung des BDSG sowie eine Synopse zum einfachen Vergleich der Änderungen. |

||||||||

|

Das Bundesjustizministerium hat "Allgemeine Hinweise zur Anbieterkennzeichnungspflicht im Internet" (sog. „Impressumspflicht“) herausgegeben. |

||||||||

|

Die Europäische Agentur für Netz- und Informationssicherheit hat einen Leitfaden für den sicheren Umgang mit USB-Sticks vorgestellt. |

||||||||

|

Die Berliner Erklärung zu den "Herausforderungen für den Datenschutz zu Beginn des 21. Jahrhunderts" von den Datenschutzbeauftragten des Bundes und der Länder veröffentlicht. |

||||||||

|

"Das allgemeine Persönlichkeitsrecht (Art. 2 Abs. 1 i.V.m. Art. 1 Abs. 1 GG) umfasst das Grundrecht auf Gewährleistung der Vertraulichkeit und Integrität informationstechnischer Systeme." Leitsatz zum Urteil des Bundesverfassungsgerichtes, (1 BvR 370/07) vom 27.2.2008 |

||||||||

|

Das Bundesministerium des Innern hat einen Leitfaden „ Schutz Kritischer Infrastrukturen – Risiko- und Krisenmanagement“ für Unternehmen und Behörden vorgestellt |

||||||||

| 2007 | ||||||||

|

Die Bundesregierung hat einen Entwurf eines Gesetzes zur Änderung des Bundesdatenschutzgesetzes sowie den Entwurf eines Bundesdatenschutzauditgesetzes vorgstellt. |

||||||||

|

Um Rechtssicherheit zu schaffen, hat das Magazin TecChannel bei der Staatsanwaltschaft Bonn Strafanzeige wegen des Verdachts auf Verstoss gegen § 202c StGB gegen das BSI gestellt. |

||||||||

|

Das 41. Strafrechtsänderungsgesetzes zur Bekämpfung der Computerkriminalität ist am 10.8.2007 im Bundesgesetzblatt veröffentlicht worden und tritt am 11.8.2007 in Kraft. |

||||||||

|

Die Britische Bürgerrechtsorganisation Privacy Intenational hat einen vorläufigen Bericht zum Privacy Ranking verscheidener großer Internetdienstleister vorgestellt. |

||||||||

| 2006 | ||||||||

|

Das Bundeskabinett hat am 20.9.2006 den Regierungsentwurf eines Strafrechtsänderungsgesetzes zur Bekämpfung der Computerkriminalität beschlossen. |

||||||||

|

Das Gesetz zum Abbau bürokratischer Hemmnisse ist am 26.8.2006 in Kraft getreten. Die Pflicht zur Bestellung von Datenschutzbeauftragten wird damit auf Unternehmen reduziert, die mindestens 10 Personen (bisher 5 Arbeitnehmer) mit der Verarbeitung personenbezogener Daten beschäftigen. Zugleich wird auch Berufsgeheimnisträgern wie z.B. Ärzten, Rechtsanwälten und Steuerberatern gestattet, gegebenenfalls externe Datenschutzbeauftragte zu bestellen. |

||||||||

|

Das Bundeskabinett hat am 13. Juli das neue TeleMediengesetz beschlossen. Das Gesetz macht mit der Trennung von Mediendiensten und Telediensten Schluss. |

||||||||

|

Das BSI stellt zum Linux-Tag die Version 4 des Behördendesktop ERPOSS vor. |

||||||||

|

Das Bundeskabinett hat am 25.4. einen Entwurf eines Gesetzes zum Abbau bürokratischer Hemmnisse beschlossen. Die Pflicht zur Bestellung von Datenschutzbeauftragten wird auf Unternehmen reduziert, die mindestens 10 (bisher 5) mit Personendatenverarbeitung betraute Mitarbeiter beschäftigen. Zugleich wird auch Berufsgeheimnisträgern wie z.B. Ärzten, Rechtsanwälten und Steuerberatern gestattet, gegebenenfalls externe Datenschutzbeauftragte zu bestellen. |

||||||||

|

Die umstrittene Richtlinie 2006/24/EG zur Vorratsdatenspeicherung ist am 13. April im Amtsblatt der EU erschienen und tritt damit am 3. Mai in Kraft. Deutschland will die Umsetzung bis zum 15. März 2009 aufschieben. |

||||||||

|

GPG4win ist in der Version 1.0.0 erschienen. |

||||||||

|

Der Bundestag hat sich mit Mehrheit für eine Vorratsdatenspeicherung von sechs Monaten ausgesprochen (Antrag). |

||||||||

|

Das Projekt gpg4win wird mit der Version 0.7 langsam benutzbar. Damit gibt es wieder ein aktuelles unter Windows einfach zu installierendes GnuPG Paket. |

||||||||

| 2005 | ||||||||

|

Das EU-Parlament hat am 14. Dezember mit großer Mehrheit einer Vorratsdatenspeicherung von bis zu zwei Jahren zugestimmt. |

||||||||

|

Werner Koch, der "Vater" von GnuPG, hat das Projekt gpg4win angekündigt. Es soll GnuPG mit Zusatztools unter Windows leicht installierbar machen und das mittlerweile veraltete GnuPP ablösen. |

||||||||

|

Der Bundesrat hat am 23. September einen Entwurf eines Gesetzes zur Änderung des BDSG beschlossen. |

||||||||

|

Die Länder Niedersachsen und Hessen haben im Bundesrat einen Gesetzesantrag zur Änderung des BDSG eingebracht. Ziel ist es, den Schwellenwert zur Bestellpflicht eines Datenschutzbeauftragten von bisher fünf auf 20 Arbeitnehmer anzuheben. Gleichzeitig soll gesetzlich klargestellt werden, dass externe Datenschutzbeauftragte auch von Berufsgeheimnisträgern bestellt werden können. |

||||||||

|

Das BSI hat den ersten Bericht zur Lage der IT-Sicherheit in Deutschland vorgestellt. Demnach werden die Bedrohungen durch IT-Schädlinge in Form von Computerviren, -würmern und Spam in Zukunft weiter ansteigen. |

||||||||

|

Bundesinnenminister Schily hat heute (18.8) den Nationalen Plan zum Schutz der Informationsinfrastrukturen" (NPSI) vorgestellt. |

||||||||

|

Für September 2005 wurde freenigma, eine Server-basierte Lösung zur zentralen, transparenten Verschlüsselung und digitalen Signatur von E-Mails, als direkte Konkurrenz zu PGP Universal aus dem GnuPG Umfeld angekündigt. |

||||||||

|

Der Deutschlandfunk hat am 15. Juli 2005 einen interessanten Bericht Spuren im Netz" (10 MByte MP3) gesendet. Dauer: 44 Minuten. |

||||||||

|

Eine Webseite mit Informationen über Internet-Sicherheit für Kinder gibt es im Rahmen der Initiative " Deutschland sicher im Netz". |

||||||||

|

||||||||

|

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat die CD-ROM BOSS (BSI OSS Security Suite) vorgestellt. Damit sollen Unternehmen und Behörden beim Aufspüren von Sicherheitslücken unterstützt werden. |

||||||||

|

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat die Studie Antispam-Strategien – Unerwünschte E-Mails erkennen und abwehren vorgestellt. IT-Verantwortliche erhalten darin einen Überblick über alle Aspekte zur Entwicklung einer individuellen Antispam-Strategie. |

||||||||

|

PGP 9 ist in einem öffentlichen Beta-Test verfügbar. Bemerkenswert ist der Verzicht auf Plugins für E-Mail Progarmme und die Einführung einer Proxy basierten Lösung vergleichbar mit GPGrelay. Der Proxy "versteht" SMTP, POP3, IMAP, Lotus und MAPI. |

||||||||

|

Die Firma PGP Corp. hat heute bekannt gegeben, dass sie das deutsche Unternehmen Glück und Kanja Technology AG (Hersteller der CryptoEX Produktlinie) erworben hat. |

||||||||

|

Das OLG Karlsruhe hat das erste Urteil zum Thema E-Mail Unterdrückung gefällt. Wegen der Besonderheiten (wiss. Mitarbeiter einer Universitäten) ist dieses Urteil nicht nur für Unternehmen sondern auch für Universitäten und Wissenschaftseinrichtungen von Bedeutung. |

||||||||

| 2004 | ||||||||

|

Das BSI bietet auf seiner Internetseite neu drei IT-Grundschutz-Profile für kleine, mittlere und große Unternehmen an. Ziel ist die Erstellung von IT-Sicherheitsprofilen anhand von beispielhaften Szenarien. |

||||||||

|

Das SANS hat die aktuelle Version 5.0 der TOP 20 Sicherheitslücken für Windows und Unix veröffentlicht. In dem Dokument werden sowohl die Sicherheitslücken als auch die Gegenmaßnahmen beschrieben.

|

||||||||

|

Ab sofort kann von der Homepage der Fa. PGP Corp. die deutsche Version PGP 8.1 Freeware heruntergeladen werden. |

||||||||

|

Das neue Telekommunikationsgesetz (TKG) ist am 26.6.2004 in Kraft getreten. In den Bereichen Fernmeldegeheimnis (§§ 88-90), Datenschutz (§§ 91-107) und Überwachung (§§ 88-115) gibt es doch etliche Veränderungen. |

||||||||

| 2003 | ||||||||

|

Der Deutsche Bundestag hat am 14.11.2003 Herrn Peter Schaar zum neuen Bundesbeauftragten für den Datenschutz gewählt (Ja: 347, Nein: 227, Enthaltung: 4, Ungültig: 6). |

||||||||

|

Das BSI hat ein Durchführungskonzept für Penetrationstests vorgestellt. Neben Organisation und Durchführung von Penetrationstests werden die rechtlichen Rahmenbedingungen dargestellt. |

||||||||

|

Das BSI hat den Leitfaden IT-Sicherheit ("Grundschutzhandbuch light") vorgestellt. Er gibt einen kompakten und allgemeinverständlichen Überblick über die wichtigsten IT-Sicherheitsmaßnahmen. |

||||||||

|

PGP Corp. stellt mit PGP Universal ein neues Produkt zur serverbasierten Verschlüsselung vor. Erste Eindrücke finden Sie hier. |

||||||||

|

David Harris, der Autor von Pegasus Mail, hat ein interessantes White Paper zum Thema SPAM (in englischer Sprache) veröffentlicht. |

||||||||

|

Das BKA hat einen interessanten Bericht über Account-Missbrauch im Internet" vorgelegt. Die Einblicke in Ermittlungsarbeit und Täterprofile sind spannend. |

||||||||

|

Mit Heise Security bietet der Heise Verlag ab sofort aktuelle und kompakte Informationen zum Thema IT-Sicherheit. |

||||||||

|

Das Max-Planck-Institut für Strafrecht hat am 15. Mai gemeinsam mit dem Bundesministerium der Justiz das langerwartete Gutachten zur Praxis der Telefonüberwachung vorgestellt. Die Zusammenfassung der wichtigsten Erkenntnisse und Schlussfolgerunen ist verfügbar. |

||||||||

|

Laut einer Meldung im Heise-Newsticker haben die Bündnisgrünen Peter Schaar, selbst grünes Parteimitglied und ehemaliger stellvertretender Landesdatenschützer in Hamburg, als neuen Bundesbeauftragten für den Datenschutz vorgeschlagen. |

||||||||

|

Ab dem 14. März 2003 ist PGP 8 in deutsch verfügbar. Auch die Freeware Version gibt es dann in deutsch. Die Lizenzschlüssel der englischen Version gelten auch für die deutsche Version. |

||||||||

|

Veridis stellt unter dem Namen FileCrypt eine kommerzielle PGP-Kommandozeilen Version vor. Philip Zimmermann sagt seine Meinung dazu. |

||||||||

| 2002 | ||||||||

|

Das Bundesamt für Sicherheit in der Informationstechnik stellte eine neue Web-Seite mit Informationen für Bürger vor: Ins Internet - mit Sicherheit! Dort finden sich Informationen, Anleitungen und Hinweise auf nützliche Software. Radiospot (.mp3) |

||||||||

|

Neufassung des Bundesdatenschutzgesetzes (Stand: 28.8.2002) im BGBl. I S. 66 veröffentlicht. |

||||||||

|

PGP 8 ist verfügbar! Die Freeware Version kann hier heruntergeladen werden. |

||||||||

|

Utimaco stellt den "elektronischen Safe" Safeguard Private Disk vor. |

||||||||

|

Die Vorratsspeicherung von Verbindungsdaten wurde am 31. Mai 2002 im Bundesrat auf den Weg gebracht (Stand: 8.8.2002). |

||||||||

|

Ab 1.7. muss die Steuernummer auf Rechnungen angegeben werden. Eine Anfrage an den BfD. (12.8.2002) |

||||||||

|

GNU Privacy Projekt (GnuPP) Version 1.1. Erste Eindrücke von der neuen Version (Stand 8.9.2002). |

||||||||

|

Am 28. Februar 2002 Innenministerium Baden-Württemberg den 40. Hinweis zum Datenschutz für private Unternehmen und Organisationen veröffentlicht. Themenschwerpunkte sind Videoüberwachung und Datenübermittlung ins Ausland. |

||||||||

|

Das Bundesministerium der Justiz hat im Bundesgesetzblatt das komplette Bürgerliche Gesetzbuch in der ab 1. Januar 2002 geltenen Fassung neu veröffentlicht. Eine nur-lese Version ist als PDF-Datei (300 Seiten, 1,3 MB) frei verfügbar. |

||||||||

| 2001 | ||||||||

|

Am 21. Dezember ist das neue Elektronischer Geschäftsverkehr-Gesetz (EGG) in Kraft getreten. Hier finden Sie erste Hinwiese zur Umsetzung des neuen Teledienstegesetzes und den Gesetzestext (als PDF). |

||||||||

|

Nachdem Rasterfahndungsmaßnahmen wieder aktuell sind, alle wichtigen Informationen für den DSB und eine Zusammenstellung der wichtigsten Rechtsgrundlagen (PDF- Version: 2) in Zusammenarbeit mit der Zeitschrift DuD. |

||||||||

|

Beschluss des Deutschen Bundestages zu Open Source" vom 9. November 2001. |

||||||||

|

Das BDSG 2001 ist im Bundesgesetzblatt (BGBl I, S. 904) am 22. Mai 2001 veröffentlicht worden und am 23. Mai in Kraft getreten. (PDF-Version) |

In eigener Sache: Diese Webseite verwendet ab sofort die hybride Schlüsselvereinbarung "X25519MLKEM768" als bevorzugtes Verfahren. Die Kombination aus dem bewährten klassischem X25519 und dem quantensicheren ML-KEM (FIPS 203) wird von den Browsern Mozilla Firefox, Google Chrome und Microsoft Edge in den aktuellen Versionen unterstützt. Dies ist die erste kleine technische Umsetzung im Sinne des "

In eigener Sache: Diese Webseite verwendet ab sofort die hybride Schlüsselvereinbarung "X25519MLKEM768" als bevorzugtes Verfahren. Die Kombination aus dem bewährten klassischem X25519 und dem quantensicheren ML-KEM (FIPS 203) wird von den Browsern Mozilla Firefox, Google Chrome und Microsoft Edge in den aktuellen Versionen unterstützt. Dies ist die erste kleine technische Umsetzung im Sinne des " Das Buch "IT-Sicherheit für Dummies", das ich zusammen mit

Das Buch "IT-Sicherheit für Dummies", das ich zusammen mit

Heute wurde die vom

Heute wurde die vom